Introduction

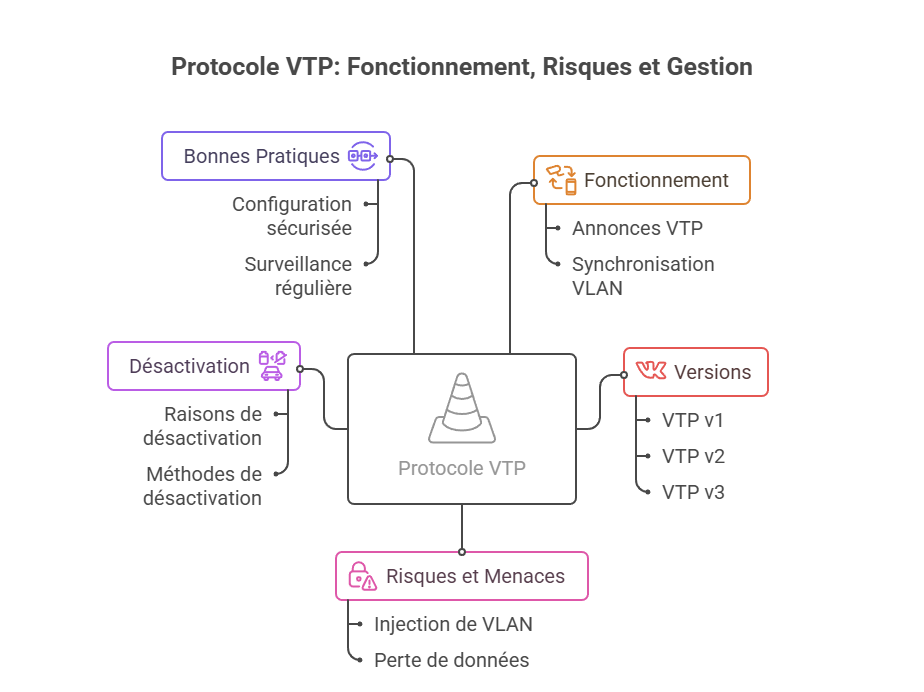

L’une des compétences clés à maîtriser pour le CCNA est la compréhension approfondie du protocole VTP (VLAN Trunking Protocol), son fonctionnement et les risques associés. Nous allons explorer en détail les dangers potentiels liés à l’utilisation de VTP et les raisons pour lesquelles il est préférable de le désactiver dans la plupart des environnements réseau.

Table des matières

- Qu’est-ce que le protocole VTP ?

- Fonctionnement de VTP

- Versions de VTP

- Risques et menaces liés à VTP

- Pourquoi désactiver VTP ?

- Comment désactiver VTP ?

- Bonnes pratiques de gestion de VTP

- Conclusion

Qu’est-ce que le protocole VTP ?

Le protocole VTP (VLAN Trunking Protocol) est un protocole propriétaire développé par Cisco Systems pour la gestion centralisée des VLANs (Virtual Local Area Networks) sur un réseau commuté. VTP permet de créer, supprimer et renommer des VLANs de manière uniforme sur l’ensemble des commutateurs d’un même domaine VTP.

Fonctionnement de VTP

VTP fonctionne selon un modèle client-serveur. Un commutateur configuré en mode serveur VTP devient responsable de la base de données des VLANs pour l’ensemble du domaine. Les autres commutateurs en mode client se synchronisent automatiquement avec le serveur VTP pour obtenir les mises à jour de la base de données.

Lorsqu’un nouveau VLAN est créé sur le serveur VTP, celui-ci est automatiquement propagé à tous les autres commutateurs du domaine. De même, la suppression ou le renommage d’un VLAN sur le serveur est répercuté sur l’ensemble du réseau.

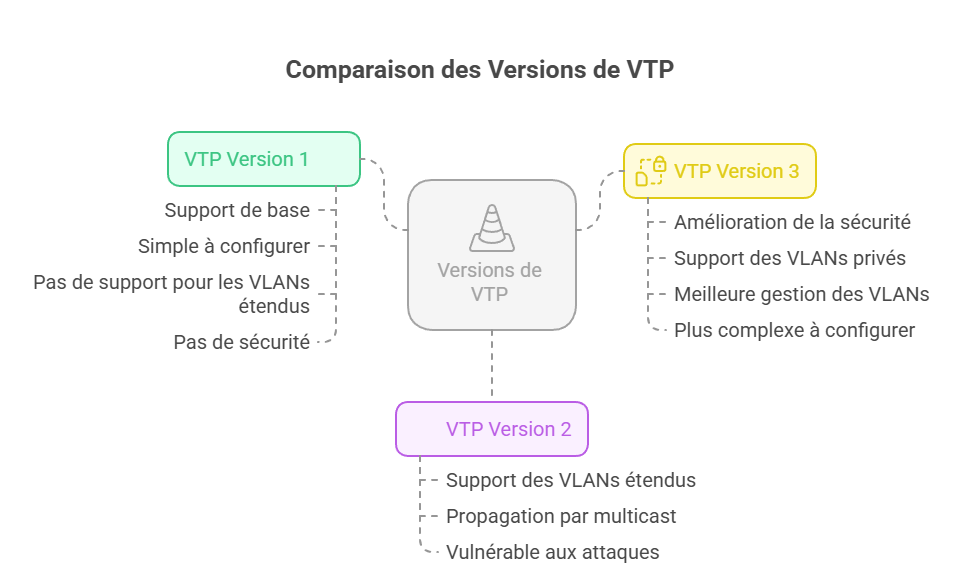

Versions de VTP

| Version de VTP | Avantages | Inconvénients |

|---|---|---|

| VTP Version 1 | - Support de base pour la gestion des VLANs - Simple à configurer | - Pas de support pour les VLANs étendus (VLANs 1006 à 4095) - Pas de sécurité (pas de mot de passe) |

| VTP Version 2 | - Support des VLANs étendus - Prise en charge de la propagation des informations de VLANs par multicast | - Toujours pas de sécurité (pas de mot de passe) - Vulnérable aux attaques de spoofing |

| VTP Version 3 | - Amélioration de la sécurité avec l’utilisation de mots de passe - Support des VLANs privés et des VLANs étendus - Meilleure gestion des informations de VLANs | - Plus complexe à configurer - Peut nécessiter des mises à jour de firmware sur les équipements plus anciens |

Risques et menaces liés à VTP

Bien que VTP facilite grandement la gestion des VLANs, il comporte également des risques et menaces potentiels qu’il est important de connaître :

Propagation non désirée des VLANs

Le principal danger de VTP est la propagation automatique et incontrôlée des VLANs sur l’ensemble du réseau. Un VLAN créé par erreur ou de manière malveillante sur le serveur VTP sera instantanément déployé sur tous les commutateurs clients, pouvant causer des problèmes de sécurité et de performance.

Modification accidentelle ou malveillante de la base de données VTP

Toute modification de la base de données VTP sur le serveur (ajout, suppression ou renommage de VLANs) sera répercutée sur l’ensemble du réseau. Une erreur de configuration ou une attaque ciblée sur le serveur VTP peut donc avoir des conséquences désastreuses.

Vulnérabilités de sécurité

Des failles de sécurité ont été identifiées dans certaines implémentations de VTP, permettant à des attaquants potentiels de prendre le contrôle du serveur VTP et de compromettre l’intégrité du réseau.

Pourquoi désactiver VTP ?

Face à ces risques, la recommandation générale est de désactiver VTP dans la plupart des environnements réseau, sauf dans des cas spécifiques où une gestion centralisée des VLANs est vraiment nécessaire.

Meilleure maîtrise et sécurité du réseau

En désactivant VTP, vous reprenez le contrôle total de la configuration des VLANs sur chaque commutateur. Cela vous permet de mieux sécuriser votre réseau en évitant les propagations non désirées et les modifications accidentelles.

Réduction des risques d’erreurs de configuration

Lorsque VTP est désactivé, les VLANs sont gérés localement sur chaque commutateur. Cela réduit considérablement les risques d’erreurs de configuration et de synchronisation entre les différents équipements.

Conformité aux meilleures pratiques de sécurité

La désactivation de VTP est généralement recommandée par les organismes de sécurité et les bonnes pratiques Cisco pour renforcer la sécurité des réseaux d’entreprise.

Comment désactiver VTP ?

Pour désactiver VTP, vous devez configurer chaque commutateur en mode transparent. Voici les étapes à suivre :

- Configurez l’interface trunk en mode statique :

interface GigabitEthernet0/1

switchport mode trunk

switchport trunk encapsulation dot1q - Ou en mode VTP serveur si nécessaire :

vtp mode transparent

vtp domain MON-DOMAINE

vtp password MON-MOT-DE-PASSE - Vérifiez la configuration VTP avec la commande :

show vtp status

Autre option pour désactiver le VTP en fonction de ton switch :

vtp mode offModèles supportés pour cette commande :

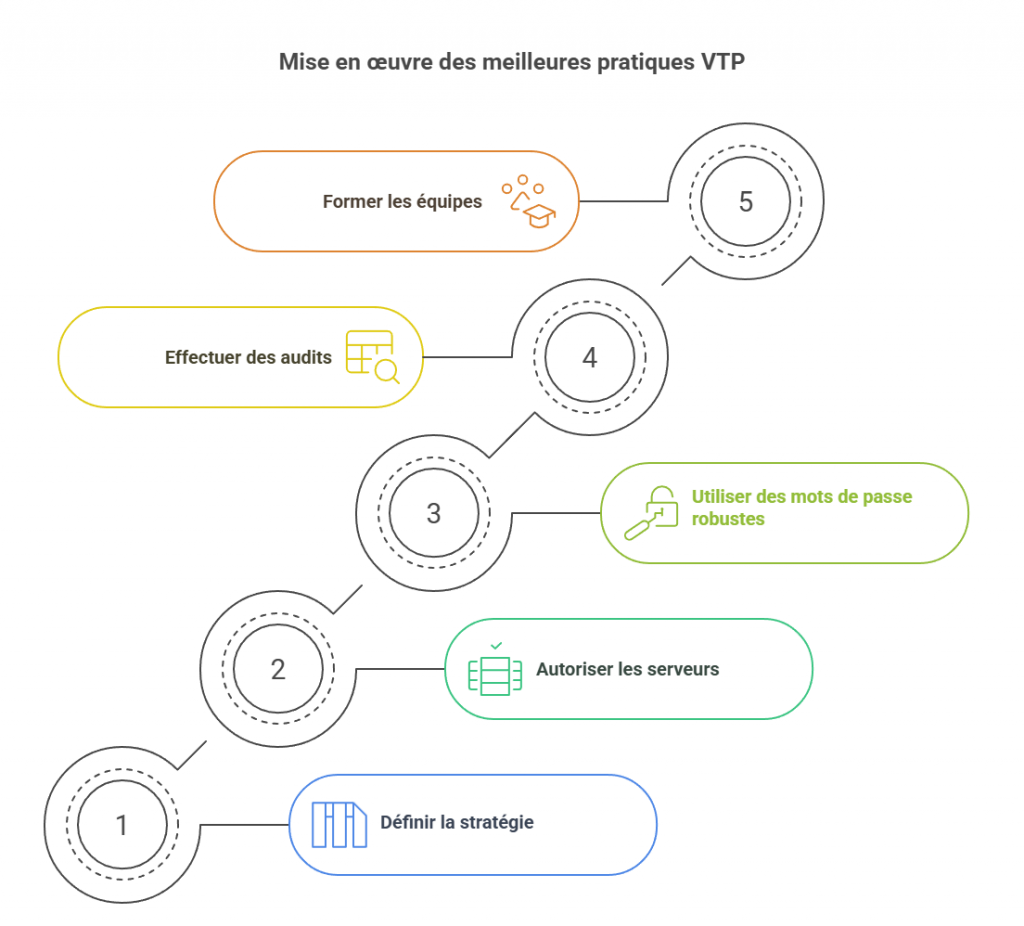

Bonnes pratiques de gestion de VTP

Si vous devez utiliser VTP dans votre environnement, voici quelques bonnes pratiques à suivre :

- Définissez une stratégie VTP cohérente et documentée au niveau de l’entreprise.

- Assurez-vous que seuls les commutateurs autorisés peuvent agir en tant que serveurs VTP.

- Utilisez systématiquement des mots de passe VTP robustes pour sécuriser la communication.

- Effectuez des audits réguliers de la configuration VTP sur l’ensemble du réseau.

- Formez et sensibilisez vos équipes techniques aux risques liés à VTP.

Conclusion

Le protocole VTP, bien que pratique pour la gestion centralisée des VLANs, comporte de nombreux risques potentiels en termes de sécurité et de fiabilité du réseau. Dans la plupart des cas, il est recommandé de désactiver VTP et de gérer les VLANs de manière locale sur chaque commutateur. Cela vous permettra de mieux maîtriser votre infrastructure réseau et de vous conformer aux meilleures pratiques de sécurité.